Tämä artikkeli tarjoaa syvällisen katsauksen siihen, mitä tekninen tietoturva tarkoittaa nykypäivän muuttuvassa uhkakuvassa, keskittyen erityisesti verkkoinfrastruktuurin, pilvipalveluiden ja päätelaitteiden suojaukseen Suomessa vuonna 2026. Käymme läpi kriittisimmät suojamekanismit, kuten nollaluottamuksen (Zero Trust) periaatteet, kehittyneet palomuuriratkaisut, salausmenetelmät ja tekoälypohjaiset uhkien tunnistusjärjestelmät. Artikkelissa analysoidaan käytännön esimerkkien kautta, miten organisaatiot voivat rakentaa monikerroksisen puolustuksen kyberhyökkäyksiä vastaan, varmistaa liiketoiminnan jatkuvuuden ja noudattaa tiukentuvia lainsäädännöllisiä vaatimuksia, kuten NIS2-direktiiviä.

Teknisen tietoturvan peruspilarit ja nykyaikainen uhkakuvasto

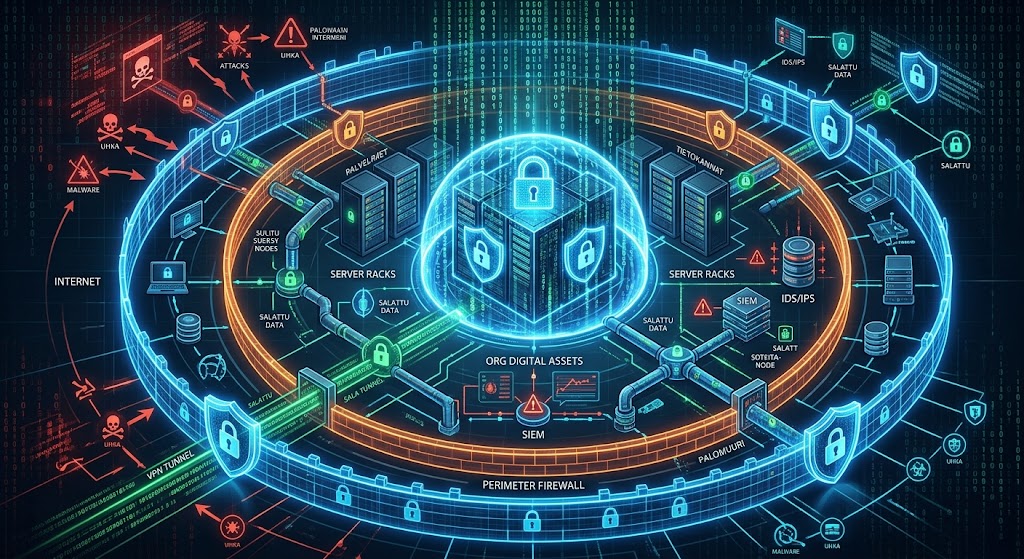

Tekninen tietoturva muodostaa digitaalisen puolustuksen ytimen, jossa painopiste on siirtynyt reaktiivisesta suojauksesta proaktiiviseen ja automaattiseen uhkien hallintaan. Vuonna 2026 pelkkä perinteinen virustorjunta ei riitä, vaan tekninen tietoturva vaatii kokonaisvaltaista ymmärrystä verkkoliikenteen anomalioista, haavoittuvuuksien hallinnasta ja identiteetin varmistamisesta. Hyökkääjät hyödyntävät yhä useammin tekoälyä ja automatisoituja työkaluja, mikä pakottaa puolustajat ottamaan käyttöön vastaavia teknologioita vasteajan minimoimiseksi. Suomalaisessa toimintaympäristössä korostuvat erityisesti kriittisen infrastruktuurin suojaaminen ja toimitusketjujen tekninen valvonta.

- Pääsynhallinta (IAM): Varmistaa, että vain oikeilla henkilöillä on pääsy oikeaan tietoon oikeaan aikaan.

- Verkon suojaus: Sisältää segmentoinnin, palomuurit ja tunkeutumisen havaitsemisjärjestelmät (IDS/IPS).

- Salaus (Encryption): Datan suojaaminen sekä tallennettuna (at rest) että siirron aikana (in transit).

- Haavoittuvuuksien hallinta: Jatkuva skannaus ja korjaustoimenpiteet teknisten aukkojen paikkaamiseksi.

Pääsynhallinta (IAM): Varmistaa, että vain oikeilla henkilöillä on pääsy oikeaan tietoon oikeaan aikaan.

Verkon suojaus: Sisältää segmentoinnin, palomuurit ja tunkeutumisen havaitsemisjärjestelmät (IDS/IPS).

Salaus (Encryption): Datan suojaaminen sekä tallennettuna (at rest) että siirron aikana (in transit).

Haavoittuvuuksien hallinta: Jatkuva skannaus ja korjaustoimenpiteet teknisten aukkojen paikkaamiseksi.

Verkkoinfrastruktuurin suojaaminen ja segmentointi

Verkkoturvallisuus on teknisen tietoturvan perusta, joka estää hyökkääjiä liikkumasta vapaasti organisaation sisäverkossa (lateral movement). Nykyaikainen tekninen tietoturva hyödyntää mikrosegmentointia, jossa verkko jaetaan pieniin, eristettyihin osiin, joiden välistä liikennettä valvotaan tiukasti. Tämä rajoittaa mahdollisen tietomurron vaikutusalueen minimiin. Suomessa monet teollisuusyritykset ovat siirtyneet käyttämään ohjelmisto-ohjattuja verkkoja (SDN), jotka mahdollistavat dynaamisen ja automaattisen turvapolitiikkojen päivittämisen uhkatilanteen mukaan.

Mikrosegmentoinnin hyödyt yritysverkossa

Mikrosegmentointi mahdollistaa tarkat säännöt sille, mitkä sovellukset ja laitteet saavat kommunikoida keskenään. Jos yksi laite saastuu haittaohjelmalla, tekninen tietoturva estää haitan leviämisen kriittisiin palvelimiin.

| Toiminto | Perinteinen verkko | Segmentoitu verkko (2026) |

|---|---|---|

| Näkyvyys | Rajoitettu sisäiseen liikenteeseen | Täysi näkyvyys jokaiseen pakettiin |

| Hyökkäyspinta | Laaja ja avoin | Erittäin kapea ja eristetty |

| Hallinta | Manuaalinen konfigurointi | Automaattinen ja ohjelmallinen |

| Vasteaika | Tunteja tai päiviä | Millisekunteja automaation avulla |

Nollaluottamus-malli teknisen suojauksen keskiössä

Zero Trust eli nollaluottamus on teknisen tietoturvan hallitseva arkkitehtuuri vuonna 2026. Sen perusajatuksena on "älä koskaan luota, varmista aina". Tämä tarkoittaa, että tekninen tietoturva ei luota mihinkään laitteeseen tai käyttäjään pelkästään sen sijainnin perusteella (kuten yrityksen sisäverkossa olemisen). Jokainen yhteyspyyntö on todennettava, valtuutettava ja salattava dynaamisesti. Tekninen tietoturva on keskeinen osa tätä mallia, varmistaen että pääsy evätään välittömästi, jos laitteen turvataso laskee tai käyttäjän toiminta muuttuu epäilyttäväksi. .Read more in Wikipedia.

- Vahva tunnistautuminen (MFA): Usean tekijän varmennus on pakollinen jokaisessa kirjautumisessa.

- Laitteen kunnon tarkistus: Vain vaatimustenmukaiset laitteet pääsevät käsiksi resursseihin.

- Pienimmän oikeuden periaate: Käyttäjälle annetaan vain vähimmäisoikeudet tehtävän hoitamiseen.

- Jatkuva monitorointi: Yhteyden turvallisuutta arvioidaan koko istunnon ajan.

Vahva tunnistautuminen (MFA): Usean tekijän varmennus on pakollinen jokaisessa kirjautumisessa.

Laitteen kunnon tarkistus: Vain vaatimustenmukaiset laitteet pääsevät käsiksi resursseihin.

Pienimmän oikeuden periaate: Käyttäjälle annetaan vain vähimmäisoikeudet tehtävän hoitamiseen.

Jatkuva monitorointi: Yhteyden turvallisuutta arvioidaan koko istunnon ajan.

Pilvipalveluiden tekninen turva ja konfiguraation hallinta

Yritysten siirtyessä yhä vahvemmin pilviympäristöihin (Azure, AWS, Google Cloud), tekninen tietoturva keskittyy pilviresurssien oikeaoppiseen konfigurointiin ja näkyvyyteen. Yksi yleisimmistä tietomurtojen syistä on väärin konfiguroitu pilvipalvelin tai avoin tallennustila. Tekninen tietoturva hyödyntää CSPM-työkaluja (Cloud Security Posture Management), jotka tarkistavat automaattisesti, noudattavatko pilviasetukset parhaita käytäntöjä. Suomessa korostuu myös datan suvereniteetti ja se, missä fyysisessä sijainnissa tekniset suojaukset on toteutettu.

Pilviturvallisuuden kerrokset

Pilvessä tekninen tietoturva jakautuu jaetun vastuun mallin mukaan: palveluntarjoaja vastaa alustasta, mutta asiakas vastaa datasta ja sovelluksista.

| Kerros | Vastuuhenkilö | Tekninen ratkaisu |

|---|---|---|

| Infrastruktuuri | Pilvipalveluntarjoaja | Fyysinen suojaus, virtualisointi |

| Identiteetti | Asiakas | Azure AD / Entra ID, IAM-politiikat |

| Data | Asiakas | DLP-järjestelmät, tietokantojen salaus |

| Sovellus | Asiakas / Kehittäjä | WAF-palomuurit, koodin skannaus |

Päätelaitteiden suojaus ja EDR-teknologia

Työn tekemisen paikkariippumattomuus on tehnyt päätelaitteista (kannettavat, puhelimet, IoT-laitteet) ensisijaisia hyökkäyskohteita. Tekninen tietoturva on kehittynyt perinteisestä virustorjunnasta EDR- (Endpoint Detection and Response) ja XDR-ratkaisuihin. Nämä teknologiat eivät ainoastaan tunnista tunnettuja viruksia, vaan ne analysoivat laitteen käyttäytymistä ja pystyvät pysäyttämään tuntemattomat nollapäivähyökkäykset reaaliajassa. EDR kerää jatkuvasti telemetriatietoa, jota tekninen tietoturvatiimi voi käyttää hyökkäysketjujen selvittämiseen.

- Automaattinen eristäminen: Saastunut laite katkaistaan verkosta automaattisesti.

- Käyttäytymisanalytiikka: Tunnistaa poikkeavat prosessit ja luvattomat tiedostomuutokset.

- Etähallinta: Mahdollistaa laitteiden pyyhkimisen tai päivittämisen sijainnista riippumatta.

- Salauksen pakotus: Varmistaa, että laitteen levy on aina salattu.

Automaattinen eristäminen: Saastunut laite katkaistaan verkosta automaattisesti.

Käyttäytymisanalytiikka: Tunnistaa poikkeavat prosessit ja luvattomat tiedostomuutokset.

Etähallinta: Mahdollistaa laitteiden pyyhkimisen tai päivittämisen sijainnista riippumatta.

Salauksen pakotus: Varmistaa, että laitteen levy on aina salattu.

Salausteknologiat ja viestinnän turvaaminen

Tekninen tietoturva nojaa vahvasti salausteknologioihin, jotka suojaavat viestinnän luottamuksellisuuden ja eheyden. Vuonna 2026 valmistaudutaan jo kvanttitietokoneiden aikaan (Post-Quantum Cryptography), jolloin nykyiset salausalgoritmit saattavat vanhentua. Tekninen tietoturva vaatii SSL/TLS-protokollien jatkuvaa päivittämistä ja vahvojen VPN-tunnelien käyttöä etäyhteyksissä. Salaus ei ole vain tekninen valinta, vaan se on välttämättömyys liikesalaisuuksien ja henkilötietojen suojaamiseksi julkisissa verkoissa.

Salauksen eri muodot

Datan elinkaaren suojaaminen vaatii erilaisia teknisiä ratkaisuja riippuen siitä, missä vaiheessa data on.

| Datan tila | Tekninen suojaus | Esimerkki |

|---|---|---|

| Siirrettävä data | TLS 1.3 / IPsec VPN | HTTPS-liikenne selaimessa |

| Levossa oleva data | AES-256 / BitLocker | Palvelimen kiintolevyn salaus |

| Käytössä oleva data | Homomorfinen salaus | Luottamuksellinen laskenta muistissa |

Automaatio ja tekoäly tietoturvapoikkeamien hallinnassa

Tietoturvauhka-analyytikoiden työmäärä on kasvanut valtavasti hälytysten tulvan vuoksi. Tekninen tietoturva vastaa tähän SOAR-ratkaisuilla (Security Orchestration, Automation, and Response). Automaatio pystyy hoitamaan rutiininomaiset hälytykset, kuten tunnettujen haittasivustojen blokkauksen, sekunneissa. Tekoäly puolestaan auttaa löytämään valtavasta datamäärästä heikkoja signaaleja, jotka viittaavat hienostuneeseen kybervakoiluun. Tämä tekninen kyvykkyys on elinehto organisaatioille, joiden on reagoitava hyökkäyksiin ennen kuin ne aiheuttavat pysyvää vahinkoa.

- Hälytysten rikastaminen: Automaatio hakee lisätietoa uhkasta eri lähteistä.

- Vasteen automatisointi: Valmiit "playbookit" suorittavat torjuntatoimenpiteet ilman ihmistä.

- Ennustava analytiikka: Tunnistaa tulevat hyökkäystrendit historiadataan perustuen.

- Väärät hälytykset: Tekoäly vähentää turhia hälytyksiä ja parantaa SOC-tiimin fokusta.

Hälytysten rikastaminen: Automaatio hakee lisätietoa uhkasta eri lähteistä.

Vasteen automatisointi: Valmiit "playbookit" suorittavat torjuntatoimenpiteet ilman ihmistä.

Ennustava analytiikka: Tunnistaa tulevat hyökkäystrendit historiadataan perustuen.

Väärät hälytykset: Tekoäly vähentää turhia hälytyksiä ja parantaa SOC-tiimin fokusta.

Haavoittuvuuksien hallinta ja tekninen korjausprosessi

Tekninen tietoturva on jatkuvaa kilpajuoksua julkaistujen haavoittuvuuksien ja niiden paikkaamisen välillä. Organisaatioiden on ylläpidettävä ajantasaista inventaariota kaikista teknisistä laitteistaan ja ohjelmistoistaan. Patch Management eli päivitysten hallinta on kriittinen tekninen prosessi, jossa kriittiset paikkaukset on ajettava järjestelmiin jopa tunneissa niiden julkaisusta. Vuonna 2026 monet järjestelmät on suunniteltu "immutaabeleiksi", jolloin ne päivitetään vaihtamalla koko virtuaalinen palvelin uuteen, valmiiksi paikattuun versioon.

| Vaihe | Toimenpide | Työkalu |

|---|---|---|

| Tunnistus | Verkon ja laitteiden skannaus | Nessus, Qualys |

| Priorisointi | Riskiarviointi (CVSS-pisteet) | Riskienhallinta-alustat |

| Testaus | Päivityksen vaikutus liiketoimintaan | Testiympäristöt |

| Jakelu | Automaattinen asennus | Intune, Ansible |

Sovelluskehityksen tietoturva (DevSecOps)

Tekninen tietoturva ei ole enää erillinen vaihe kehityksen lopussa, vaan se on integroitu osaksi ohjelmistotuotantoa (DevSecOps). Ohjelmistokehittäjät käyttävät teknisiä työkaluja, jotka tarkistavat koodin tietoturvavirheet jo kirjoitusvaiheessa (SAST) ja testaavat valmista sovellusta dynaamisesti (DAST). Tekninen tietoturva varmistaa myös avoimen lähdekoodin kirjastojen turvallisuuden, sillä suuri osa nykyaikaisista ohjelmistoista rakentuu muiden tekemille komponenteille. Ohjelmiston toimitusketjun (Software Supply Chain) tekninen suojaaminen on noussut yhdeksi vuoden 2026 tärkeimmistä teemoista.

- Koodin staattinen analyysi: Löytää kovat tallennetut salasanat ja logiikkavirheet.

- SCA (Software Composition Analysis): Tunnistaa haavoittuvat kirjastot.

- Konttiturvallisuus: Varmistaa Docker- ja Kubernetes-ympäristöjen eheyden.

- API-turvallisuus: Suojaa rajapinnat luvattomalta käytöltä ja tietovuodoilta.

Koodin staattinen analyysi: Löytää kovat tallennetut salasanat ja logiikkavirheet.

SCA (Software Composition Analysis): Tunnistaa haavoittuvat kirjastot.

Konttiturvallisuus: Varmistaa Docker- ja Kubernetes-ympäristöjen eheyden.

API-turvallisuus: Suojaa rajapinnat luvattomalta käytöltä ja tietovuodoilta.

Tekninen tietoturva ja liiketoiminnan jatkuvuus

Viimeinen teknisen tietoturvan kerros on palautumiskyky (Resilience). Vaikka kaikki tekniset esteet pettäisivät, organisaation on pystyttävä palauttamaan toimintansa nopeasti. Tämä vaatii teknisesti varmistettuja, muuttumattomia (immutable) varmuuskopioita, joita kiristyshaittaohjelmat eivät voi salata tai tuhota. Tekninen tietoturva varmistaa, että palautusprosessit on testattu ja ne voidaan suorittaa hallitusti. Katastrofipalautussuunnitelmat (DRP) on automatisoitava pilviympäristöissä mahdollisimman pitkälle.

- Offline-varmuuskopiot: Data on fyysisesti irti verkosta vähintään yhdessä kopiossa.

- Snapshot-tekniikat: Mahdollistavat nopean paluun tilaan ennen hyökkäystä.

- Palautustestaus: Säännölliset harjoitukset palautusnopeuden varmistamiseksi.

- Kriisiviestintä: Tekninen valmius viestiä sidosryhmille myös verkon ollessa alhaalla.

Offline-varmuuskopiot: Data on fyysisesti irti verkosta vähintään yhdessä kopiossa.

Snapshot-tekniikat: Mahdollistavat nopean paluun tilaan ennen hyökkäystä.

Palautustestaus: Säännölliset harjoitukset palautusnopeuden varmistamiseksi.

Kriisiviestintä: Tekninen valmius viestiä sidosryhmille myös verkon ollessa alhaalla.

Lopuksi

Tekninen tietoturva on dynaaminen ja jatkuvasti kehittyvä kokonaisuus, joka vaatii syvää teknistä osaamista, oikeita työkaluja ja kurinalaisia prosesseja. Vuonna 2026 menestyvät ne organisaatiot, jotka ymmärtävät tietoturvan olevan olennainen osa teknistä arkkitehtuuria, ei vain päälleliimattu kerros. Rakentamalla monikerroksisen suojauksen, hyödyntämällä automaatiota ja noudattamalla nollaluottamus-periaatteita, voimme suojata yhteiskuntamme kriittiset toiminnot digitaalisessa maailmassa.

Usein kysytyt kysymykset teknisestä tietoturvasta

Mitä tekninen tietoturva tarkoittaa käytännössä?

Tekninen tietoturva viittaa teknisten ratkaisujen, kuten palomuurien, salauksen, pääsynhallinnan ja valvontatyökalujen, käyttöön digitaalisten resurssien suojaamiseksi.

Miksi pelkkä palomuuri ei enää riitä?

Nykyaikaiset uhat, kuten kiristyshaittaohjelmat ja sisäpiiririskit, voivat ohittaa perinteisen palomuurin. Tarvitaan monikerroksista suojausta ja Zero Trust -arkkitehtuuria.

Mitä nollaluottamus (Zero Trust) tarkoittaa?

Se on tietoturvamalli, jossa mitään yhteyttä ei pidetä automaattisesti turvallisena, vaan jokainen pyyntö on todennettava ja salattava sijainnista riippumatta.

Mikä on EDR-järjestelmä?

EDR (Endpoint Detection and Response) on päätelaitteiden suojausteknologia, joka tunnistaa ja pysäyttää kehittyneet uhat analysoimalla laitteen käyttäytymistä.

Miten pilvipalveluiden tietoturva eroaa perinteisestä tietoturvasta?

Pilvessä vastuu on jaettu: palveluntarjoaja suojaa alustan, mutta asiakkaan on itse huolehdittava datan salauksesta, asetuksista ja pääsynhallinnasta.

Mikä on haavoittuvuuksien hallinnan merkitys?

Se on prosessi, jossa etsitään ja korjataan teknisiä aukkoja järjestelmistä ennen kuin hyökkääjät ehtivät hyödyntää niitä.

Miten tekoälyä käytetään teknisessä tietoturvassa?

Tekoäly auttaa analysoimaan valtavia datamääriä, tunnistamaan poikkeavuuksia verkkoliikenteessä ja automatisoimaan vastatoimia hyökkäyksiin.

Mitä on mikrosegmentointi?

Se on verkon suojausmenetelmä, jossa verkko jaetaan pieniin osiin, jotta mahdollinen hyökkäys ei pääse leviämään järjestelmästä toiseen.

Miksi salaus on tärkeää?

Salaus varmistaa, että vaikka data varastettaisiin, se on lukukelvotonta ilman oikeaa salausavainta, suojaten näin yksityisyyttä ja liikesalaisuuksia.

Mikä on DevSecOps?

Se on toimintamalli, jossa tietoturva integroidaan osaksi ohjelmistokehityksen jokaista vaihetta, jolloin sovelluksista tulee turvallisempia jo syntyessään.

METADATA: META TITLE: Tekninen tietoturva 2026: Syvällinen opas ja parhaat käytännöt META DESCRIPTION: Mitä tekninen tietoturva vaatii vuonna 2026? Lue kattava opas Zero Trust -arkkitehtuurista, pilviturvasta ja tekoälypohjaisesta suojauksesta Suomessa.